Conocido como Role Based Access Control por sus siglas en ingles (RBAC), o Control de Acceso Basado en Roles que busca el cumplimiento del minimo privilegio que tantas normativas hablan (SOC, NIST, ISO, PCI, etc). Es una idea difundida de asignar permisos a usuarios basado en su rol o perfil dentro de la empresa con la finalidad de reducir riesgos de seguridad como por ejemplo, acceso no autorizado a sistemas o partes de aplicaciones, asi como la asignación de responsabilidades de acuerdo al cargo o rol designado de una persona para evitar fuga de información, modificaciones accidentales o premeditadas.

Su implementación puede ser tanto sencilla como compleja de acuerdo al tamaño de la empresa asi como de la cantidad de aplicaciones o servicios utilizados, pero no significa que sea imposible, la idea es empezar.

Beneficios del RBAC

El principal beneficio de usar una matriz RBAC en la empresa es la reducción de riesgos de seguridad de la información garantizando la integridad de los datos contenidos en los sistemas administrados, pero tambien encontramos otros beneficios como:

- Cumplimiento a normativas internacionales como ISO27001, NIST, PCI-DSS.

- Simplificación de las tareas administrativas en la asignación de usuarios a sistemas informáticos, y se podria extender a sistemas fuera de linea.

- Unificación de roles basados en los perfiles de la empresa definidos en ISO9001.

- Tener un punto de referencia al implementar nuevos sistemas y aplicaciones al momento de definir permisos y crear los roles.

- Facilidad al auditar los sistemas

Grupos y Roles

Ocasionalmente se entiende que un rol es un grupo de usuarios, pero no es asi, normalmente dentro de un grupo se crean los roles, por ejemplo, en el grupo de Tecnología, estan los roles de Técnicos de soporte, Técnicos Especialistas, Técnologos de Soporte, Auxiliar de Desarrollo, etc. (Realmente es un listado extenso solo para este grupo).

De acuerdo a esto, podriamos tener una mayor claridad de las diferencias entre uno y otro, el Grupo podria considrarse el área y los roles, las funciones que tienen las personas en esta área o grupo.

Consideraciones

- Un usuario puede tener más de un rol.

- Un rol puede tener otros roles (jerarquia).

- Los roles son distintos de acuerdo al área, no es lo mismo el rol de técnico de soporte sobre una aplicación a un usuario gestor de la misma.

¿Como Aplicarlo en la Empresa?

Su aplicación, como todo proceso, puede ser extenso de varios meses, o sencillo de tan solo un par de semanas, de acuerdo al tamaño de la empresa. Ahora, aunque no es una ley, de acuerdo a nuestra experiencia, recomendamos:

- Cree una política teniendo en cuenta los perfiles de cargo de la compañia, donde se manifieste que todos los sistemas que se administren o gestionen deben de ser configurados con esos mismos perfiles. Es de suma importancia mencionar, que si la compañia es grande, esta politica debe de ser independiente por área.

- Dentro de la política anterior, liste las aplicaciones usadas por el área o compañía describiendo su función, también puede referenciar la matriz de inventario de aplicaciones, para que no las tenga que volver a listar.

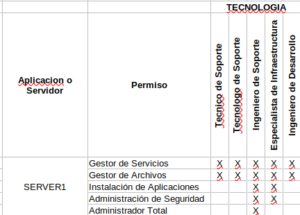

- Cree una matriz con estas aplicaciones / servidores, a continuación un ejemplo de una matriz sencilla, recuerda que puede ampliarla según las necesidades, como por ejemplo, usuarios externos, localización, etc.:

- Cree los roles definidos en las aplicaciones listadas e inicie a dar los permisos.

Cuentanos en los comentarios si ya lo tienes aplicada esta politica y como lo haces.

RECUERDA QUE EN SUGEEK ENCUENTRA UN ALIADO PARA LA ADMINISTRACIÓN DE SUS SERVICOS